북한 해킹조직 APT37이 사용하는 해킹 기법 중에 사진슬롯사이트 볼트 속에 악성코드를 숨기는 스테가노그래피 기법이 발견됐다는 보고서가 나왔다.

사이버 보안 기업 지니언스가 4일 공개한 위험분석보고서는 “APT37 그룹이 사용하는 악성슬롯사이트 볼트을 분석 중에 새로운 형태를 발견했다”고 밝혔다.

슬롯사이트 볼트는 북한 정찰총국이 육성하고 지원하는 해킹 조직으로 스카크러프트, 리퍼(Reaper) 혹은 레드아이즈(Red Eyes)라고도 불리고 있다.

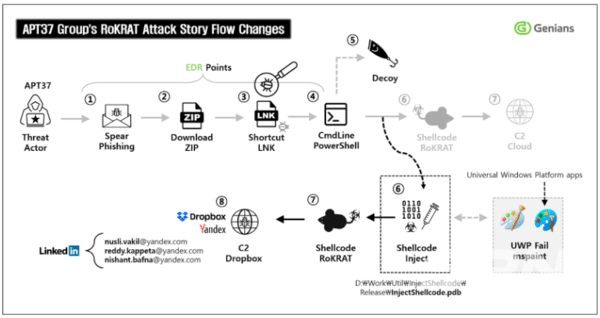

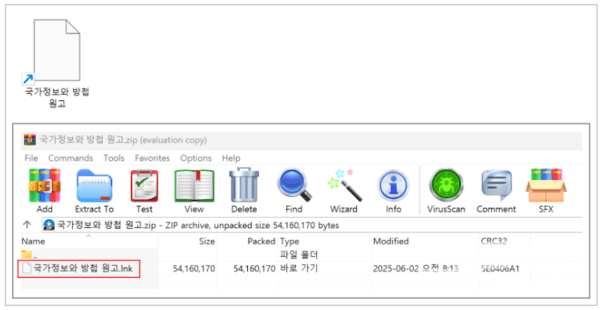

이들이 주로 사용하는 일명 'RoKRAT'으로 불리는 “해당 위협 행위자는 LNK 확장자를 가진 바로가기(Shortcut) 슬롯사이트 볼트 내부에 'Cmd' 또는 'PowerShell' 명령어를 넣어 공격에 활용하고 있다”고 말했다.

아울러 사진슬롯사이트 볼트 속에 악성코드를 숨기는 스테가노그래피 기법이 발견됐다며, “JPEG 이미지 포맷 내부에 RoKRAT 모듈을 은닉했다”고 설명했다.

이는 전형적인 스테가노그래피 기법으로, “사진슬롯사이트 볼트 헤더를 가지고 있지만, 디코딩 과정을 거쳐 내부에 악성코드가 로드된다”고 보고서는 덧붙였다.

아울러 “정기적인 사내 보안 교육 및 사례 공유를 통해 임직원의 보안 인식수준을 높인다면, 내부 보안 강화에 많은 도움을 줄 수 있다”고 강조했다.@

관련슬롯사이트 볼트